W dzisiejszym połączonym cyfrowo świecie, kontrola urządzeń w sieci staje się coraz ważniejsza. Sprawdzenie liczby komputerów podłączonych do sieci lokalnej może być kluczowe dla bezpieczeństwa i wydajności naszego połączenia. Istnieją trzy główne metody weryfikacji - przez router, programy skanujące oraz polecenia systemowe. Każda z nich oferuje różny poziom szczegółowości i wymaga innego poziomu wiedzy technicznej.

Najważniejsze informacje:- Router zapewnia najprostszy sposób sprawdzenia podłączonych urządzeń

- Programy skanujące oferują szczegółową analizę sieci

- Polecenia systemowe dają największą kontrolę nad procesem skanowania

- Wszystkie metody są skuteczne w identyfikacji nieautoryzowanych połączeń

- Regularne sprawdzanie sieci zwiększa bezpieczeństwo

- Wybór metody zależy od umiejętności technicznych użytkownika

Sprawdzanie urządzeń w sieci przez panel routera

Jak sprawdzić ile komputerów podłączonych jest do sieci przez panel routera? Panel administracyjny to wbudowany interfejs każdego routera, który pozwala na zarządzanie urządzeniem i monitorowanie sieci. To najprostszy sposób, by zobaczyć podłączone urządzenia do routera.

Panel routera daje nam pełną kontrolę nad siecią lokalną bez konieczności instalowania dodatkowego oprogramowania. Dostęp do panelu jest możliwy z dowolnej przeglądarki internetowej. Panel umożliwia nie tylko sprawdzenie listy urządzeń, ale także ich blokowanie.

- Otwórz przeglądarkę internetową

- Wpisz adres IP routera w pasku adresu

- Zaloguj się używając domyślnych danych (najczęściej admin/admin)

- Przejdź do sekcji "Podłączone urządzenia" lub "DHCP"

Lista podłączonych urządzeń znajduje się zazwyczaj w zakładce "Attached Devices" lub "DHCP Clients". Możesz tam znaleźć szczegółowe informacje o każdym urządzeniu, w tym adres MAC i IP.

Popularne adresy IP routerów

| Producent | Adres IP |

| TP-Link | 192.168.0.1 |

| Netgear | 192.168.1.1 |

| D-Link | 192.168.0.1 |

| Linksys | 192.168.1.1 |

| Asus | 192.168.1.1 |

Aby znaleźć adres IP swojego routera, otwórz wiersz poleceń Windows i wpisz komendę "ipconfig". Adres routera znajdziesz w polu "Brama domyślna".

Skanowanie sieci za pomocą dedykowanych programów

Jak sprawdzić podłączone urządzenia do wifi przy pomocy specjalistycznego oprogramowania? Programy skanujące oferują znacznie więcej informacji niż panel routera. Pozwalają na szczegółową analizę sieci i wykrywanie potencjalnych zagrożeń.

Narzędzia te są często darmowe i intuicyjne w obsłudze. Ich instalacja zajmuje kilka minut, a korzyści z używania są nieocenione dla bezpieczeństwa sieci.

Angry IP Scanner - prosty skaner dla początkujących

Angry IP Scanner to darmowe narzędzie, które pozwala sprawdzić ile komputerów podłączonych jest do sieci lokalnej. Program ma prosty interfejs i nie wymaga zaawansowanej wiedzy technicznej. Oferuje podstawowe funkcje skanowania sieci wystarczające dla domowego użytku.

- Pobierz i zainstaluj program ze strony angryip.org

- Wybierz zakres adresów IP do przeskanowania

- Kliknij przycisk "Start"

- Poczekaj na zakończenie skanowania

- Przeanalizuj wyniki w przejrzystej tabeli

Advanced IP Scanner dla zaawansowanych użytkowników

Advanced IP Scanner oferuje rozbudowane funkcje analizy sieci lokalnej. Program potrafi wykryć udostępnione foldery i zdalne sterowanie komputerami.

Narzędzie wspiera technologię Wake-on-LAN i umożliwia zdalne wyłączanie komputerów. To idealne rozwiązanie dla administratorów sieci.

Wyniki skanowania są prezentowane w czytelnej formie tabelarycznej. Program automatycznie rozpoznaje nazwy producentów urządzeń na podstawie adresów MAC.

Czytaj więcej: Jak policzyć ile to jest procent z danej liczby: Prosty sposób na obliczenia

Komendy systemowe do sprawdzania urządzeń sieciowych

Jak znaleźć wszystkie komputery w sieci za pomocą wbudowanych narzędzi systemowych? Zarówno Windows jak i Linux oferują potężne komendy do skanowania sieci w poszukiwaniu urządzeń. To najbardziej zaawansowana metoda, wymagająca podstawowej znajomości wiersza poleceń.

Komendy Windows do skanowania sieci

Podstawową komendą Windows do skanowania sieci jest "arp -a". Wyświetla ona tablicę ARP zawierającą adresy IP i MAC urządzeń.

Bardziej zaawansowaną opcją jest komenda "netstat -a". Pokazuje ona aktywne połączenia sieciowe i porty nasłuchujące.

Interpretacja wyników wymaga podstawowej wiedzy o adresacji IP. Adresy zaczynające się od 192.168 to zazwyczaj urządzenia w sieci lokalnej. Lista zawiera zarówno aktywne, jak i ostatnio widziane urządzenia.

Skanowanie sieci w systemach Linux i macOS

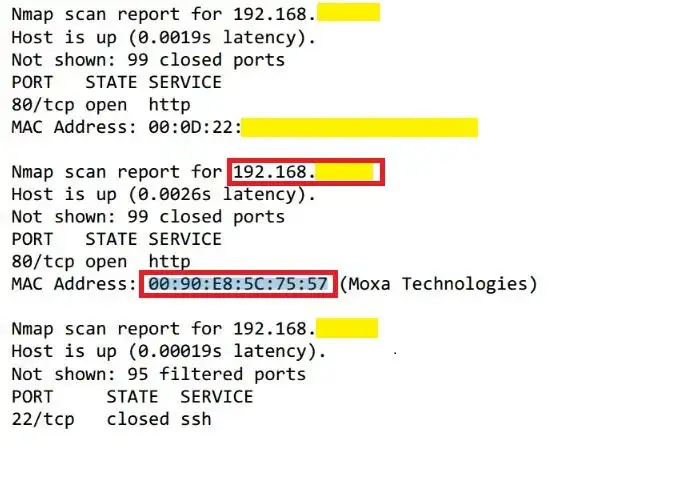

W systemach Unix najpopularniejszym narzędziem jest nmap. Komenda "nmap -sn 192.168.1.0/24" pozwala na szybkie wykrycie wszystkich aktywnych hostów w sieci. Program oferuje również zaawansowane opcje skanowania portów i wykrywania usług.

| Komenda | Zastosowanie |

| nmap -sn | Podstawowe skanowanie hostów |

| nmap -sS | Skanowanie portów TCP |

| nmap -O | Wykrywanie systemu operacyjnego |

| nmap -A | Pełne skanowanie z wykrywaniem usług |

Która metoda sprawdzania urządzeń będzie najlepsza

Panel routera sprawdzi się najlepiej u początkujących użytkowników. Nie wymaga instalacji dodatkowego oprogramowania.

Programy skanujące oferują więcej funkcji i lepszą prezentację wyników. Są idealne dla użytkowników domowych chcących lepiej kontrolować swoją sieć.

Komendy systemowe dają największą kontrolę i możliwości automatyzacji. Wymagają jednak znajomości wiersza poleceń.

Dla początkujących zalecamy korzystanie z panelu routera. Administratorzy sieci powinni sięgnąć po nmap lub Advanced IP Scanner.

Co warto wiedzieć o sprawdzaniu urządzeń w sieci lokalnej

Jak sprawdzić ile komputerów podłączonych jest do sieci zależy głównie od naszych umiejętności technicznych. Panel routera zapewnia najprostszą metodę, programy skanujące oferują więcej funkcji, a komendy systemowe dają pełną kontrolę nad procesem skanowania.

Wybierając metodę, warto pamiętać, że sprawdzanie urządzeń w sieci przez panel routera jest idealne dla początkujących. Zaawansowani użytkownicy docenią możliwości programów takich jak Advanced IP Scanner czy nmap, które pozwalają na dokładniejszą analizę sieci.

Regularne skanowanie sieci w poszukiwaniu urządzeń to podstawa bezpieczeństwa. Niezależnie od wybranej metody, warto robić to systematycznie, aby wykryć nieautoryzowane połączenia i zapewnić optymalną wydajność sieci lokalnej.